In diesem Beitrag geht es um Ransomware – und was Datensicherungskonzepte zum Schutz beitragen können.

(Wenn Sie längst wissen, was es mit Ransomware auf sich hat, können Sie direkt beim Abschnitt Datensicherung weiterlesen.)

Warum ist Ransomware eine solche Bedrohung?

- Die Schadprogramme sind weit verbreitet, und es tauchen immer neue, verbesserte Versionen auf.

- Viele Betriebe sind trotz Virenschutz schlecht gerüstet. Ein Hauptproblem: bei den Mitarbeitern fehlt es an Problembewusstsein und damit an Vorsicht.

- Ransomware ist besonders heimtückisch: Nach der Infektion werden Daten schleichend im Hintergrund verschlüsselt. Wenn das Problem bemerkt wird oder der Erpresserhinweis erscheint, können selbst die Sicherungskopien wertlos sein.

- In vielen Unternehmen gibt es kein Datensicherungskonzept, oder es berücksichtigt die Gefahr von Ransomware nicht.

Deshalb, bevor wir zu Datensicherungskonzepten kommen, ein ganz grundsätzlicher Hinweis: Prävention ist viel besser, als Daten wiederherstellen zu müssen. Und die wichtigste Form der Prävention betrifft weder Software noch Hardware, sondern das Verhalten von Menschen.

Ransomware: Schadsoftware mit Erpresser-Funktion

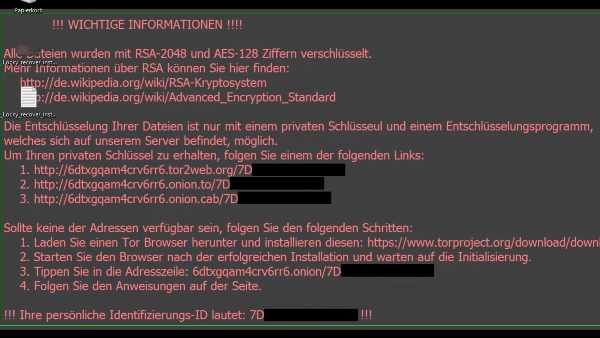

Infiziert Ransomware den Rechner, verschlüsselt sie sämtliche Dateien, derer sie habhaft wird – auch auf angeschlossenen USB-Sticks, Rechnern im gleichen Netzwerk oder im verbundenen Cloud-Speicher. Das damit der laufende Betrieb lahmgelegt wird, ist klar.

Die Daten sind zwar noch da, aber nicht mehr nutzbar, bis sie wieder entschlüsselt werden. Dafür braucht man einen Code. Für den verlangen die Cyber-Kriminellen Geld, meist als Krypto-Währung, etwa Bitcoins. Und selbst bei Zahlung kann man Pech haben – Geld weg, kein Schlüssel da.

Zur Erpressung kommen oft Schadfunktionen hinzu. Inzwischen verschickt sich Ransomware selbst an die Kontakte weiter, als Antwort auf eingegangene Nachrichten. Und sie installiert weitere Trojaner auf dem Rechner, die dann beispielsweise Bankdaten und Passwörter ausspähen. Spätestens mit der ungewollten Weitergabe der Infektion an Kunden und Geschäftspartner drohen Auftragsverluste und Schadenersatzklagen. Aber die drohen aufgrund ohnehin, wenn nicht gearbeitet werden kann.

Datensicherung

Eine gute Backup-Strategie ist ein Element der Vorsorge, um im Fall einer Ransomware-Infektion mit einem blauen Auge davon zu kommen.

Dazu muss die Datensicherung allerdings professionell ablaufen. Betriebe, die keine eigenen IT-Fachleute beschäftigen, sollten sich Unterstützung holen. Je nach Umfang der Aufgabe dürfte das nicht mehr als eine dreistellige oder niedrige vierstellige Euro-Summe kosten. (Ich kann Ihnen bei Bedarf gern jemand empfehlen: 0176 1031 8791.)

Nicht immer nur die letzte Version speichern

Ein sinnvolles Datensicherungskonzept sollte evolutiv sein. Das bedeutet: Neben der letzten Sicherung muss auch die vorletzte, die vorvorletzte etc. verfügbar sein.

Ransomware agiert oft mit Verzögerung. Bis man sie bemerkt, sind vielleicht längst an verschiedenen Stellen Daten verschlüsselt und in diesem Zustand gesichert worden.

Man muss also bis zum Zeitpunkt vor der Erstinfizierung. Allerdings sind die Daten, die seither dazugekommen sind, wohl verloren. Datensicherung ist kein Allheilmittel.

Rotierende Bänder

Von der Speicherung auf externen Festplatten oder Bändern sollte es sinnvollerweise stets drei Versionen geben – eine, die am Arbeitssystem hängt, eine im Safe liegt, und eine, die bereitliegt, um als nächstes mit dem Rechner verbunden zu werden.

Keine dauerhafte Verbindung nach dem Backup

Egal, ob die Daten auf dem Arbeitsrechner oder -server auf ein Band, ein externes Festplattenlaufwerk oder einen Cloud-Speicher kopiert werden: Nach der Übertragung muss das Medium ausgeworfen bzw. getrennt werden.

Dokumentieren – sonst war die Mühe umsonst!

Das Set-up der Datensicherung muss genau dokumentiert sein: so genau, dass auch ein anderer Mitarbeiter oder Dienstleister im Ernstfall weiß, wie er bei der Wiederherstellung im Ernstfall vorzugehen hat. Außerdem muss die Zuständigkeit vorab geklärt sein. Das klingt banal, aber genau an diesem Punkt ist schon manche Datenrettung gescheitert.

Zu jeder Sicherung sollte dokumentiert sein, welche Daten sie umfasst (und welche nicht, idealerweise als Liste aller gespeicherten Dateien. Klar sein sollte auch, wer das Backup angestoßen hat, damit im Ernstfall der Ansprechpartner feststeht.

Falls die Backups aus Sicherheitsgründen verschlüsselt werden (sinnvoll – eine Datensicherung ist ja nichts anderes als Ihr betriebliches Know-how in leicht zu transportierender Form), dann muss im Ernstfall bekannt sein, wo sich die Recovery Keys befinden.

Datenwiederherstellung regelmäßig prüfen

Wenn die Backup-Routine erst einmal eingereichtet wurde, ist die Gefahr groß, dass man im Vertrauen auf das Funktionieren der Technik die Sache sich selbst überlässt.

Das reicht nicht. Um das Funktionieren und die Qualität der Sicherung zu prüfen und die Wiederherstellung für den Ernstfall zu testen, sollte man in regelmäßigen Abständen – zweimal im Jahr, beispielsweise – eine Datenwiederherstellung praktisch durchführen.

Beispiel für ein Backup-Konzept: Drei – Zwei – Eins

Sinnvoll ist die Drei-Zwei-Eins-Strategie für Backups:

- mindestens drei Kopien der Daten (einmal auf dem System, auf dem gearbeitet wird, dann auf einem synchronisierten Medium wie einem Cloudspeicher und drittens auf einem vom Live-System getrennten Medium wie einem Bandgerät.

- mindestens zwei verschiedene Speicher-Arten – wenn die Festplatte im Rechner auf eine externe Festplatte gespiegelt wird, sollte zumindest ein weiteres Medium zum Einsatz kommen, das keine Festplatte ist, etwa ein Band oder ein Cloudspeicher

- mindestens ein externer Aufbewahrungsort für eine Sicherung – sonst ist am Ende der Rechner geklaut und das Bandgerät oder die externe Festplatte ebenfalls

Versichern: denn eine Versicherung lässt sich nicht verschlüsseln

Datensicherung mit System ist ein wichtiger Baustein der IT-Sicherheit zum Schutz vor Ransomware und anderen Cyber-Attacken. Doch auch damit kann man nur die Wahrscheinlichkeit verringern, dass es zum Datenverlust kommt.

Deshalb sollte das Fundament der IT-Sicherheitsstrategie aus Versicherungen bestehen. Eine Versicherungspolice kann weder von technischen Pannen noch von neuer Schadware ausgehebelt werden. Versichern lässt sich beispielsweise:

- der Schaden durch die Betriebsunterbrechung

- die Schadenersatzforderungen von Kunden, deren Daten kompromittiert wurden

- Vertragsstrafen, weil Sie Ihre Lieferfristen nicht einhalten können

- die Kosten, weil wichtige Planungsdaten oder Auftragsinformationen fehlen

- etc.

Gerade in Bezug auf Bedrohung durch Ransomware ist Versichern als Auffanglösung sehr sinnvoll, denn hier drohen eine besonders aufwändige Wiederherstellung und der Verlust von Daten, die bis zur Entdeckung der Infektion hinzugekommen sind – daraus können sich sehr empfindliche Schäden ergeben.

Ob speziell für Sie eine Cyber-Versicherung am sinnvollsten ist, oder ob Ihre bestehenden Versicherungen Schutz bieten, das klären wir am besten im direkten Gespräch- rufen Sie einfach an.

Eine ganze Reihe der genannten Tipps zu Backup-Strategien verdanke ich Dr. Sybe Rispens von der IT-Sicherheitsberatung Lindemanns | Rispens.