Für IT-Sicherheitsversäumnisse im Unternehmen haften Sie als GmbH-Geschäftsführer schneller, als Ihnen lieb sein kann. Persönlich, mit Ihrem privaten Vermögen.

Dieser Beitrag fasst im Überblick zusammen:

- warum das Gewährleisten von IT-Sicherheit zu den Pflichten von GmbH-Geschäftsführern gehört,

- wie schnell ein Cyber-Angriff zu immensen Schäden führt und

- warum die Haftung dafür in vielen Fällen an der Geschäftsführung der GmbH hängen bleibt.

Dagegen können Sie sich versichern. Das sollten Sie auch tun – mit einer Cyberversicherung für Ihr Unternehmen, und einer D&O-Police, die Ihre Managerhaftpflicht deckt.

Der Beitrag erklärt ausführlich, warum das nicht aus der Luft gegriffen ist. Sie können uns auch direkt nach Versicherungsschutz für Cyberangriffe und Geschäftsführer-Haftung fragen: 030 863 926 990

IT-Sicherheit – die Achillesferse der Unternehmen

Unternehmen bieten Cyberkriminellen eine große Angriffsoberfläche. Das gilt auch für mittelständische und kleinere Unternehmen. Opfer eines gezielten oder zufälligen Cyberangriffs zu werden, ist heute Betriebsrisiko.

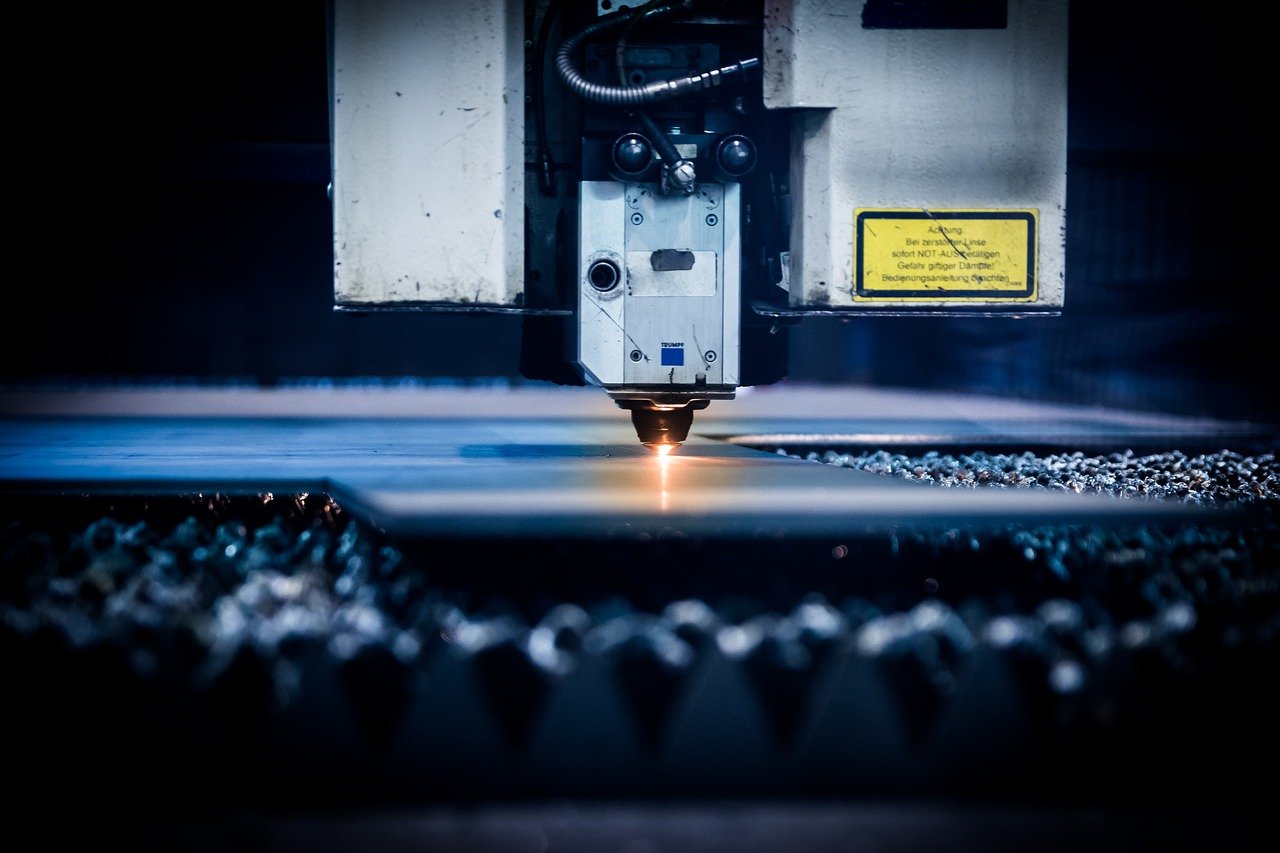

Schließlich kommen überall Rechner und Smartphones zum Einsatz, werden E-Mails geschrieben, werden Buchungen per Software erledigt und Bestell- oder Kundendaten abgespeichert. Maschinen, Fahrzeuge und Gebäudetechnik sind zunehmend vernetzt. Mitarbeiter nutzen Firmengeräte häufig auch privat. Umgekehrt hängt in Home-Office-Zeiten das Firmennetzwerk nicht selten von der Sicherheit privater WLAN-Router ab.

Ein erfolgreicher digitaler Angriff kostet das Unternehmen viele Nerven, eine Menge Zeit und vor allem sehr viel Geld. Der Schaden kann schnell existenzbedrohend sein – das ist keine Übertreibung. Systemausfälle dauern in der Regel Tage und Wochen, oft sogar Monate – bis dahin ist nur eingeschränkter Geschäftsbetrieb möglich. Jeder Kunde, Mitarbeiter oder Außenstehende, von dem personenbezogene Daten entwendet wurden, muss benachrichtigt, gegebenenfalls auch entschädigt werden. Auch der Notfalleinsatz von IT-Spezialisten, Anwälten und Experten von Krisen-PR ist nicht umsonst. Weitere Kostenrisiken: Schadenersatzklagen, verlorene Kunden, ein beschädigtes Image.

Der IT-Branchenverband Bitkom fand heraus, dass drei von vier deutschen Unternehmen Opfer von Datendiebstahl, Industriespionage oder Sabotage wurden. Er geht von einer Schadenssumme von 100 Mrd. Euro jährlich aus.

Das Gewährleisten von IT-Sicherheit ist Chefsache

IT-Sicherheit ist ein Thema, mit dem sich die Unternehmensführung beschäftigen muss. Natürlich muss der Chef oder die Chefin nicht selbst eine Firewall installieren. Aber sie müssen den Aufgabenbereich in qualifizierte Hände legen und zudem überwachen, ob die IT-Abteilung, der Administrator oder ein externen Dienstleister sich tatsächlich um angemessene digitale Sicherheit kümmern.

Das liegt auch im Eigeninteresse der Geschäftsführung. In einer GmbH oder UG (haftungsbeschränkt) führen Pflichtverletzungen schnell in die persönliche Haftung. Zu diesen Pflichten gehört der Schutz vor Cyberangriffen. GmbH-Geschäftsführer und AG-Vorstände tragen die Verantwortung dafür, dass die Gesellschaft funktionierende Lösungen für diese Bedrohung etabliert. Das gilt unabhängig davon, ob sie persönlich Interesse an digitaler Technologie haben.

Geschäftsführerhaftung: Wurde das IT-Sicherheitsthema versäumt, haftet der GmbH-Geschäftsführer

Kann die Geschäftsführung nach einer Cyber-Attacke nicht beweisen, dass sie für angemessene Vorkehrungen gesorgt hat, dann droht ihr die persönliche Haftung gegenüber der Gesellschaft oder Dritten, unter anderem für …

- Schäden des Unternehmens z. B. durch beschädigte Geräte oder Waren, verdorbene Vorräte und den Lohn für untätige Mitarbeiter

- Umsatzeinbußen durch die Betriebsunterbrechung: Maschinen stehen still, der Online-Shop ist nicht erreichbar etc.

- Schadenersatz für geschädigte Kunden, Lieferanten oder Geschäftspartner sowie Vertragsstrafen für Verzögerungen, Nichterfüllung etc.

- Schadenersatz für den Verlust personenbezogener Daten: Unternehmen, die personenbezogene Daten verarbeiten (und das sind so gut wie alle, man denke nur an Kunden- und Arbeitnehmerdaten), haften für materielle und immaterielle Schäden aus nicht DSGVO-konformer Verarbeitung

- Kosten für das Neuinstallieren oder Wiederhochfahren der Systeme, für Forensik, Krisenmaßnahmen und Krisenberater (wie Anwälte und PR-Fachleute)

- Schäden durch Imageverlust oder abgewanderte Kunden, auch solche Schäden sind grundsätzlich schadenersatzpflichtig, selbst wenn sie schwerer zu beziffern sind

Fragen zur Haftung für Schäden durch Cyberangriffe

Eine schwere IT-Sicherheitsverletzung beschert der GmbH außerplanmäßige Kosten. Das senkt den Gewinn und den Wert der Anteile. Wie wahrscheinlich ist es, dass die GmbH-Gesellschafter das auf sich beruhen lassen?

Der Geschäftsführer ist von vornherein in einer ungünstigen Situation, denn er muss die Verschuldensvermutung widerlegen, die das BGB ihm aufbürdet. Ohne ordnungsgemäß dokumentierte IT-Maßnahmen wird ihm dieser Nachweis schwer gelingen.

Haftung per AGB ausschließen?

Lässt sich die Haftung der Gesellschaft gegenüber Kunden und Geschäftspartnern nicht durch Allgemeine Geschäftsbedingungen ausschließen, so dass der Rückgriff auf den Geschäftsführer gar nicht erst notwendig wird?

Leider nein: Verhindert ein Cyberangriff, dass die Lieferung nicht vollständig oder fristgerecht erfolgt oder vertrauliche Informationen verloren werden, hilft kein Verweis auf AGB-Klauseln zum Haftungsausschluss vereinbart. Kann das funktionieren? Die vertragsgemäße Lieferung stellt ebenso wie die Vertraulichkeit eine wesentliche Vertragspflicht dar und kann nicht vertraglich abbedungen werden.

Arbeitnehmer in Haftung nehmen?

Vielleicht hat ein Arbeitnehmer den verhängnisvollen Dateianhang unvorsichtigerweise geöffnet. Den Mitarbeiter für sein Fehlverhalten persönlich haftbar zu machen, ist jedcoh ebenso wenig erfolgversprechend, Die Haftung von Arbeitnehmern ist auf fahrlässiges Handeln beschränkt. Und selbst dann wird bei mittlerer Fahrlässigkeit der Schaden in der Regel quotiert – ein Teil wird also dem Arbeitgeber zugewiesen.

Bei grober Fahrlässigkeit mag der Arbeitnehmer voll haftbar sein, doch selbst dann setzt die Rechtsprechung des Bundesarbeitsgerichts enge Grenzen. Ansprüche aus Haftung über ein Jahresgehalt des Mitarbeiters hinaus sind kaum möglich. Gemessen an den Kosten eines Cyberangriffs ist das ein Tropfen auf den heißen Stein.

Externen IT-Dienstleister haftbar machen?

Selbst wenn die IT-Dienstleistungen von externen Unternehmen eingekauft wurden, ist es schwierig, nach einem Cyberangriff einen Schadenersatzanspruch gegenüber dem Dienstleister durchzusetzen. Der Dienstleister haftet für die IT-Leistung, die er als Hauptleistung erbringt. Sie muss jedoch nicht zwangsläufig dem Stand der Technik entsprechen. Selbst wenn die installierte Technik versagt, ein Virus von der Antivirensoftware nicht erkannt wurde oder Hacker eine Server-Sicherheitslücke fanden: Gehörte es zur Hauptleistung, solche Angriffsflächen auszuschließen? Das scheitert vermutlich schon am Budget, den ein derart umfassender Auftrag erfordert hätte.

Die Geschäftsführerhaftung ist die einfachste Weg zum Schadenersatz

Schadenersatzansprüche aus einem Cyberangriff bleiben daher meist am GmbH-Geschäftsführer hängen, sowohl die Haftung gegenüber dem Unternehmen als auch gegenüber Dritten.

Maßstab für die Geschäftsführerpflichten bzw. die Geschäftsführerhaftung ist auch in puncto IT die „Sorgfalt eines ordentlichen und gewissenhaften Geschäftsleiters“ (§ 43 Abs. 2 GmbHG).

Eine Pflicht ergibt sich zudem aus dem Aktiengesetz (§ 91 Abs. 2 AktG). Es verlangt vom Vorstand, „geeignete Maßnahmen“ zur Risikoerkennung und -vermeidung. Die Rechtsprechung geht von einer „Ausstrahlungswirkung“ aus und überträgt diese Leitungspflicht auf GmbH-Geschäftsführer: diese müssen ebenfalls für Organisationsstandards sorgen, die eine Bestandsgefährdung des Unternehmens vermeiden. Cyberangriffe bedeuten eine Bestandsgefährdung.

Ein Organisationsverschulden und damit eine Pflichtverletzung durch mangelnde IT-Sicherheitsvorsorge kann sich aus weiteren Vorschriften ergeben:

- § 109 TKG schreibt für Telekommunikationsanbieter technische Schutzmaßnahmen vor

- § 13 Abs. 7 TMG verpflichtet Anbieter von Telemedien zu Maßnahmen gegen unerlaubten Zugriff, zum Schutz personenbezogener Daten und zum Verhindern von Störungen durch äußere Angriffe.

- § 8a BSIG enthält Vorgaben zur Sicherheit in der Informationstechnik für Betreiber Kritischer Infrastrukturen.

- § 25a Abs. 1 Nr. 5 KWG macht Finanzdienstleistern und Kreditinstituten Auflagen zur Geschäftsorganisation und schreibt ein Risikomanagement-System vor.

- Art. 24 DSGVO verlangt eine IT nach dem Stand der Technik. Daraus folgt zugleich die Verpflichtung, dies durch eine sorgfältige und vollständige Dokumentation nachzuweisen.

IT-Risiken als Haftungsfalle: Handlungsempfehlungen für GmbH-Geschäftsführer

- Zunächst muss das Cyber-Risiko des Unternehmens analysiert werden. Es geht um ganz konkrete Szenarien: Mit welcher Wahrscheinlichkeit sind welche Art von Sicherheitsverletzungen möglich, welche Konsequenzen und Kosten ergeben sich?

Für diese Aufgabe benötigen Sie Ihre IT-Verantwortlichen. Ideal ist ein Experte speziell für IT-Sicherheit mit Zertifizierung nach ISO 27001. Weil Risikomanagement weit über Technologie hinausgeht, sollen Sie auch uns einbeziehen. Wir von acant sind als Versicherungsmakler auf Cyberrisiken spezialisiert und kennen die Schadensszenarien aus der Praxis. Schließlich haben wir regelmäßig damit zu tun.

- Ein zweiter, wichtiger Schritt zur Abwehr der persönlichen Haftung: Sie müssen eine umfassende, aussagekräftige Dokumentation sicherstellen: dazu gehört der Ist-Zustand, die relevanten Bedrohungsszenarien und die Vorsorge- und Schutzmaßnahmen, die ergriffen werden. Zu diesen Maßnahmen gehört auf jeden Fall ein professionelles Datensicherungskonzept und ein praxistauglicher Notfallplan.

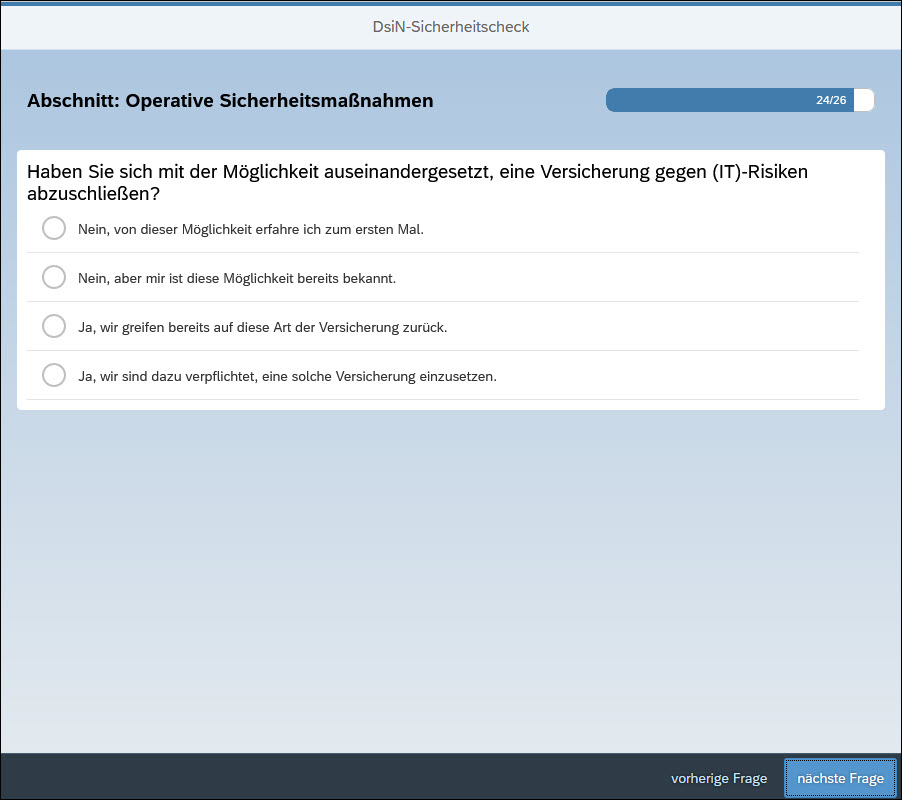

- Dritter Schritt sind betriebliche Versicherungen. Einschlägig sind Cyberversicherungen, Vertrauensschadenversicherungen, Elektronik- oder Maschinenversicherungen sowie Deckungen für Rechtsschutz und Betriebshaftpflicht. Welche dieser Versicherungen zu konkreten Risiken des Unternehmens und des Geschäftsführung passen und betriebswirtschaftlich sinnvoll sind, hängt vom Einzelfall ab.

Das Versichern des Unternehmens ist solides Risikomanagement. Schließlich weisen Sie Sie damit die Sorgfalt der Geschäftsführung bei der Abwehr von IT-Bedrohungen nach. Nicht wenige Juristen halten den Abschluss einer Cyber-Versicherung durch die Geschäftsführung für verpflichtend.

- Das persönliche Element der Vorsorge ist eine D&O-Versicherung: diese deckt als Absicherung für den GmbH-Geschäftsführer dessen Geschäftsführerhaftung.

Bei diesen Schritten können wir von acant Sie und Ihr Unternehmen unterstützen. Genau dafür sind wir als Spezialmakler für Cyberrisiken und Geschäftsführerhaftung da. Rufen Sie uns an (030 863 926 990) oder schreiben Sie uns eine Nachricht.